In maart waren er nog zo'n 400.000 besmet met de DNS Changer malware. De malware wijzigde de instellingen van de DNS-servers, die nodig zijn om internettoegang te krijgen. Door de wijziging gaat het verkeer van de besmette computers via de DNS-servers van de criminelen. Die servers werden vorig jaar door de FBI uit de lucht gehaald en door schone DNS-servers vervangen.

Slachtoffers van het DNS-changer botnet dreigden hun internetverbinding op 8 maart te verliezen. Op die datum zou de stekker uit de alternatieve DNS-servers gaan die werden ingericht om slachtoffers online te houden. Die datum is uitgesteld naar maandag 9 juli, a.s.

De slachtoffers kregen door het uitstel 120 dagen extra de tijd uit te vinden of ze besmet waren en maatregelen te treffen. Maar ondanks de hulp van o.a. Google (die gebruikers waarschuwen in de zoekresultaten dat hun DNS instellingen lijken te zijn aangepast) lijkt het erop dat er nog steeds honderden duizenden mensen gebruik maken van de DNS servers die a.s. maandag offline worden gehaald.

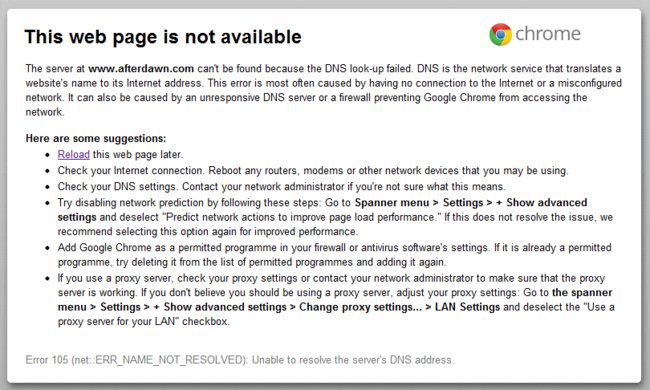

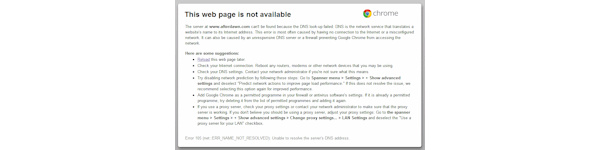

Wanneer je computer besmet is en dus jouw DNS-instellingen zijn veranderd, kunnen je browser en andere applicaties geen gebruik meer maken van DNS. Wil je bijv. naar nl.afterdawn.com, gaat dat niet lukken en krijg je een melding zoals hierboven weergegeven.

Domain Name System (DNS) is de backbone van het internet en fungeren als de belangrijkste adressenboeken. Het Domain Name System (DNS) is het systeem en netwerkprotocol dat op het Internet gebruikt wordt om namen van computers naar numerieke adressen (IP-adressen) te vertalen en omgekeerd. Hoewel dit "vertalen" genoemd wordt gaat het gewoon om opzoeken in tabellen, waarin namen aan nummers gekoppeld zijn.

Het is ook mogelijk dat niet alleen je computer besmet is. Wanneer de computer is verbonden met een router (ook een draadloze), dan is het mogelijk dat de malware ook de DNS-instellingen van de router heeft aangepast. En wanneer dat het geval is zijn ook alle apparaten die gebruik maken van die router de klos (smartphone, Xbox 360, PS3, tablet, laptops etc.), ook al zijn die zelf helemaal schoon en niet besmet door de malware.

De enige oplossing voor bovengenoemde problemen is het herstellen van je DNS-instellingen. Op zich is dit niet een al te ingewikkeld proces, ware het niet dat de malware eenvoudig de instellingen terugzet naar de slechte versie wanneer je deze zelf probeert aan te passen. Het is dus belangrijk om als eerste te proberen te detecteren of je besmet bent. Zo ja, de computer ontdoet van de besmetting, alvorens de DNS-instellingen te veranderen. Draadloze routers zijn trouwens niet besmet met de malware, echter kunnen de DNS-instellingen wel zijn veranderd.

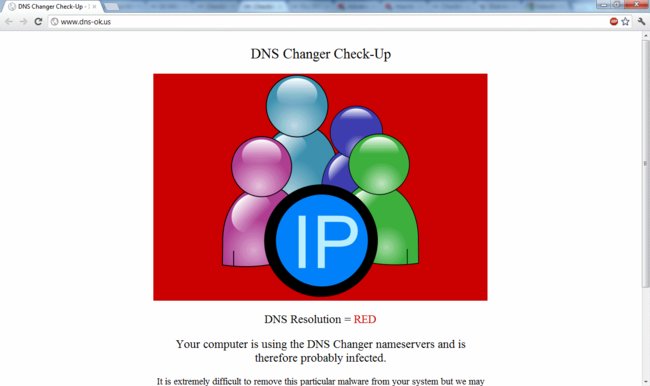

De gemakkelijkste manier om uit vinden of jouw DNS-instellingen zijn aangepast is door een bezoekje te brengen aan een website die dat voor je kan bekijken. We kunnen http://www.dns-ok.us hiervoor aanbevelen. Of je krijgt een GROEN of een ROOD resultaat.

Bij een RODE boodschap is de kans dat je bent besmet groot, en zul je actie moeten ondernemen.

Helaas is het er bij een GROEN resultaat, nog steeds een mogelijkheid dat je bent besmet. Het kan namelijk zijn dat je ISP het DNS verkeer doorstuurt, terwijl jouw instellingen feitelijk verkeerd zijn. Het is dus eigenlijk voor een ieder een goede zaak alles via de onderstaande methode te controleren.

Om handmatig vast te stellen of je ten prooi bent gevallen aan de DNSChanger, moet je de DNS-instellingen op je PC of Mac controleren of deze in de volgende bereiken vallen.

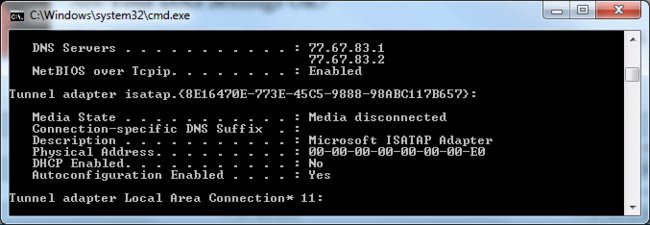

De bovenstaande ipconfig geeft aan dat de primary DNS server is 77.67.83.1, dat in het bereik 77.67.83.0 - 77.67.83.255 valt. En dat is niet goed en toont aan dat de PC is geïnfecteerd door de malware. Met de volgende aanwijzingen kun je deze controle zelf uitvoeren.

Check DNS op Windows XP

Check DNS op Windows Vista / 7

Check DNS op Mac OS X

Het kan mogelijk zijn bovenstaande methode uitwijst dat je schoon bent, maar dat DNS-OK.us nog steeds aangeeft dat je bent besmet. In dat geval is hoogstwaarschijnlijk je router de boosdoener.

Het controleren van je draadloze router is een beetje gecompliceerder. Je zult in de meeste gevallen moeten inloggen via een webbrowser om de instellingen te kunnen zien en om deze te kunnen aanpassen. Hiervoor ben je het IP-adres van de router nodig alsmede de gebruikersnaam en wachtwoord, en die verschillen van model tot model.

Voor de meeste gebruikers zullen dit de standaard gebruikersnaam en wachtwoord zijn.

OPMERKING: Indien je zelf de gebruikersnaam en wachtwoord van de router veranderd hebt, is de kans dat de DNS-instellingen door de malware zijn aangepast minimaal. De DNSChanger variant kan alleen de instellingen aanpassen wanneer de standaard gebruikersnaam en wachtwoord gebruikt worden.

Om verbinding te maken met de web interface van je router heb je juiste gegegevens nodig. Deze gegevens hebt je in de meeste gevallen gekregen van je ISP, of je vindt deze in de handleiding van de router op op een sticker op de route. Kun je de gegevens niet vinden, is de kans groot dat je in de Default Password List het juiste wachtwoord vindt, en kun je ipconfig /all opnieuw gebruiken om het IP-adres van de router te vinden (de default gateway). Deze gegevens voer je dan in in je browser.

Wanneer je default gateway bijv. 192.168.0.1, type je dus http://192.168.0.1 in de adresbalk van je webbrowser waarna je om een gebruikersnaam en wachtwoord wordt gevraagd, in de meest voorkomende gevallen.

Eenmaal in de instellingen van je Router, moet je de DNS-instellingen opzoeken (meestal onder Netwerk - WAN, maar kan ook anders zijn). Indien je router is ingesteld om gegevens te ontvangen via DHCP, zit je in de meeste gevallen wel goed, omdat de router in dat geval de DNS IP-adressen direct van je ISP ontvangt.

Is de router ingesteld om gebruik te maken van DNS-server adressen uit de bovenstaande lijst, zul je deze handmatig moeten herstellen of de router in te stellen voor gebruik van DHCP / automatisch instellingen ontvangen) of bijv. de Google DNS te gebruiken (8.8.8.8 en 8.8.4.4).

OPMERKING: Dit artikel gaat over de opties om de infecties op te schonen van de malware die verantwoordelijk is voor het aanpassen van de DNS server instellingen. AfterDawn is op geen enkele wijze verantwoordelijk mochten de onderstaande handelingen niet het gewenste resultaat opleveren. Het is daarom belangrijk dat je een back-up maakt van je persoonlijke bestanden en al het andere dat belangrijk is voor je, voor het geval het helemaal mis gaat en je het besturingssysteem opnieuw zou moeten installeren. En misschien is het een optie, als je het zelf best wel ingewikkeld vindt, om een vriend of collega die daar wat handiger in is, te vragen om je te helpen.

Opties voor Windows

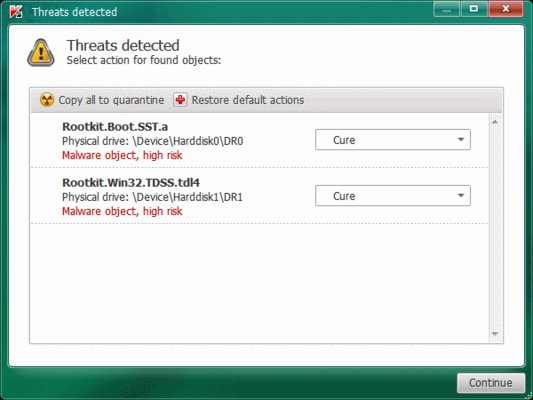

Omdat de DNSChanger malware verband houdt met de TDL4 (TDSS, Alureon) rootkit, dat ook de opstartopties kan beïnvloeden, kan de TDSSKiller van Kaspersky je van dienst zijn met het verwijderen van de infectie. Met TDSSKiller kun je hardnekkige rootkit infecties detecteren en opschonen, alsmede een bootkit herstellen. En mocht het niet direct het probleem kunnen oplossen, het kan in ieder geval wat vervelende zaken voor je oplossen, zoals de onmogelijkheid om beveilingssoftware te gebruiken of Windows- and antivirus updates te downloaden.

Download TDSSKiller van:

http://support.kaspersky.com/faq/?qid=208283363

Het uitvoeren van de TDSSKiller is eenvoudig. Start de tool en klik op Scan en laat het z'n ding doen. In Windows Vista / 7 is het misschien noodzakelijk dat je rechtsklikt op de TDSSKiller executable en deze uitvoert als administrator.

Het programma vindt en verwijdert vervelende rootkits en bootkits in je systeem, maar je zou daarna het beste een andere algemenere anti-malware utilitie moeten gebruiken om er helemaal zeker van te zijn dat je systeem helemaal schoon is.

Tools die je naast TDSSKiller zou kunnen gebruiken zijn...Verder is het natuurlijk van groot belang dat je een volwaardig antvirus programma op je PC geïnstalleerd heb, zoals bijv. Avast Anti-Virus of AVG om de achtergebleven resten van de malware infectie te verwijderen en om toekomstige besmettingen tegen te gaan.

DNSChanger verwijdering op Mac OS X

SecureMac biedt een gratis DNSChanger Removal Tool voor gebruikers van Mac OS X. Dezee tool verwijdert de OSX.RSPlug.A Trojan Horse en herstelt de DNS records (na een herstart).

Download de DNSChanger Removal Tool voor Mac OS X van:

http://macscan.securemac.com/dnschanger-trojan-removal-tool-for-mac-os-x/

Ben je er van overtuigd dat je systeem helemaal vrij is van de malware dat de instellingen van de DNS aanpast, kun je nu handmatig deze instellingen herstellen.

Aanpassen DNS in Windows XP

Klik op Start

Ga naar Configuratiescherm [eventueel via Instellingen]

Zet indien nodig het Configuratiescherm op Klassieke weergave

Ga naar Netwerkverbindingen

Rechtsklik op LAN-verbinding

Kies in het verschenen menu op Eigenschappen

Ga naar het tabblad Algemeen [zie bovenin het venster]

Selecteer de regel Internet Protocol TCP/IP door er op te klikken

Klik vervolgens op de knop Eigenschappen

Automatisch een IP-adres laten toewijzen of automatisch een DNS-server laten toewijzen, OF voer zelf de gewenste DNS server IP-adressen in, OF wanneer je de DNS server adressen van je ISP niet bij de hand hebt en automatisch toewijzen van de adressen niet werkt, kun je 8.8.8.8 en 8.8.4.4 invoeren om de Google's public DNS servers te gebruiken.

Aanpassen DNS in Windows Vista

Klik op Start en ga naar Netwerk

Klik op Netwerkcentrum [midden boven]

Zoek de regel Verbinding - LAN-verbinding - Status weergeven op

Aan het einde van de regel klikken op Status weergeven

Klik in scherm Status van de LAN verbinding op Eigenschappen

Selecteer Internet Protocol Versie 4 door deze aan te klikken

Klik daarna op Eigenschappen

Automatisch een IP-adres laten toewijzen of automatisch een DNS-server laten toewijzen, OF voer zelf de gewenste DNS server IP-adressen in, OF wanneer je de DNS server adressen van je ISP niet bij de hand hebt en automatisch toewijzen van de adressen niet werkt, kun je 8.8.8.8 en 8.8.4.4 invoeren om de Google's public DNS servers te gebruiken.

DNS aanpassen in Windows 7

Klik de Start

Type in de zoekbalk en open netwerkcentrum

Klik in de linkerbalk op wijzig adapter instellingen

Klik in scherm Status van de LAN verbinding op Eigenschappen

Selecteer Internet Protocol Versie 4 (TCP/IPv4)

Automatisch een IP-adres laten toewijzen of automatisch een DNS-server laten toewijzen, OF voer zelf de gewenste DNS server IP-adressen in, OF wanneer je de DNS server adressen van je ISP niet bij de hand hebt en automatisch toewijzen van de adressen niet werkt, kun je 8.8.8.8 en 8.8.4.4 invoeren om de Google's public DNS servers te gebruiken.

We hopen dat deze informatie nuttig zal zijn voor sommige gebruikers en dat zij maandag 9 juli nog gewoon kunnen blijven internetten.

De slachtoffers kregen door het uitstel 120 dagen extra de tijd uit te vinden of ze besmet waren en maatregelen te treffen. Maar ondanks de hulp van o.a. Google (die gebruikers waarschuwen in de zoekresultaten dat hun DNS instellingen lijken te zijn aangepast) lijkt het erop dat er nog steeds honderden duizenden mensen gebruik maken van de DNS servers die a.s. maandag offline worden gehaald.

Wat staat je maandag te wachten als je besmet bent?

Wanneer je computer besmet is en dus jouw DNS-instellingen zijn veranderd, kunnen je browser en andere applicaties geen gebruik meer maken van DNS. Wil je bijv. naar nl.afterdawn.com, gaat dat niet lukken en krijg je een melding zoals hierboven weergegeven.

Domain Name System (DNS) is de backbone van het internet en fungeren als de belangrijkste adressenboeken. Het Domain Name System (DNS) is het systeem en netwerkprotocol dat op het Internet gebruikt wordt om namen van computers naar numerieke adressen (IP-adressen) te vertalen en omgekeerd. Hoewel dit "vertalen" genoemd wordt gaat het gewoon om opzoeken in tabellen, waarin namen aan nummers gekoppeld zijn.

Het is ook mogelijk dat niet alleen je computer besmet is. Wanneer de computer is verbonden met een router (ook een draadloze), dan is het mogelijk dat de malware ook de DNS-instellingen van de router heeft aangepast. En wanneer dat het geval is zijn ook alle apparaten die gebruik maken van die router de klos (smartphone, Xbox 360, PS3, tablet, laptops etc.), ook al zijn die zelf helemaal schoon en niet besmet door de malware.

De enige oplossing voor bovengenoemde problemen is het herstellen van je DNS-instellingen. Op zich is dit niet een al te ingewikkeld proces, ware het niet dat de malware eenvoudig de instellingen terugzet naar de slechte versie wanneer je deze zelf probeert aan te passen. Het is dus belangrijk om als eerste te proberen te detecteren of je besmet bent. Zo ja, de computer ontdoet van de besmetting, alvorens de DNS-instellingen te veranderen. Draadloze routers zijn trouwens niet besmet met de malware, echter kunnen de DNS-instellingen wel zijn veranderd.

Controleren of jouw DNS-instellingen zijn aangepast.

De gemakkelijkste manier om uit vinden of jouw DNS-instellingen zijn aangepast is door een bezoekje te brengen aan een website die dat voor je kan bekijken. We kunnen http://www.dns-ok.us hiervoor aanbevelen. Of je krijgt een GROEN of een ROOD resultaat.

Bij een RODE boodschap is de kans dat je bent besmet groot, en zul je actie moeten ondernemen.

Helaas is het er bij een GROEN resultaat, nog steeds een mogelijkheid dat je bent besmet. Het kan namelijk zijn dat je ISP het DNS verkeer doorstuurt, terwijl jouw instellingen feitelijk verkeerd zijn. Het is dus eigenlijk voor een ieder een goede zaak alles via de onderstaande methode te controleren.

Om handmatig vast te stellen of je ten prooi bent gevallen aan de DNSChanger, moet je de DNS-instellingen op je PC of Mac controleren of deze in de volgende bereiken vallen.

- 85.255.112.0 - 85.255.127.255

- 67.210.0.0 - 67.210.15.255

- 93.188.160.0 - 93.188.167.255

- 77.67.83.0 - 77.67.83.255

- 213.109.64.0 - 213.109.79.255

- 64.28.176.0 - 64.28.191.255

De bovenstaande ipconfig geeft aan dat de primary DNS server is 77.67.83.1, dat in het bereik 77.67.83.0 - 77.67.83.255 valt. En dat is niet goed en toont aan dat de PC is geïnfecteerd door de malware. Met de volgende aanwijzingen kun je deze controle zelf uitvoeren.

Check DNS op Windows XP

- Klik op het startmenu.

- Klik op Uitvoeren Run.

- Type "CMD" (zonder aanhalingstekens).

- Type "ipconfig /all" (zonder aanhalingstekens) en druk op Enter.

- Zoek de sectie op met DNS Servers en vergelijk je adres met de bovenstaande IP-adressen.

Check DNS op Windows Vista / 7

- Klik op start.

- Type "CMD" in het zoekveld (zonder aanhalingstekens).

- CMD.exe uitvoeren.

- Type >"ipconfig /all" (zonder aanhalingstekens) en druk op Enter.

- Zoek de sectie op met DNS Servers en vergelijk je adres met de bovenstaande IP-adressen.

Check DNS op Mac OS X

- Klik op het Apple icoon op het bureaublad (links bovenaan).

- Klik op System Preferences.

- Open de Netwerk voorkeuren.

- De DNS Server gegevens worden nu weergegeven. Staat er een IP-adres uit de bovenstaande lijst bij dan is je computer besmet.

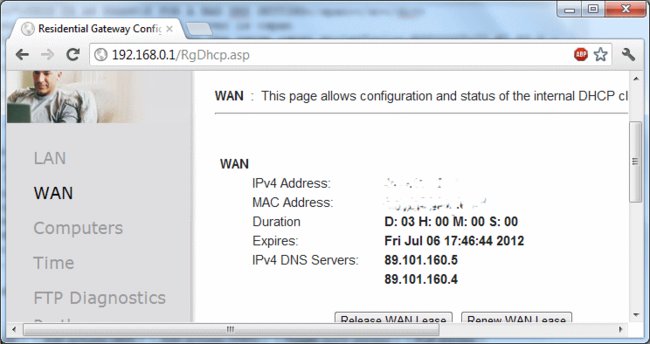

Het kan mogelijk zijn bovenstaande methode uitwijst dat je schoon bent, maar dat DNS-OK.us nog steeds aangeeft dat je bent besmet. In dat geval is hoogstwaarschijnlijk je router de boosdoener.

Is mijn draadloze router getroffen?

Het controleren van je draadloze router is een beetje gecompliceerder. Je zult in de meeste gevallen moeten inloggen via een webbrowser om de instellingen te kunnen zien en om deze te kunnen aanpassen. Hiervoor ben je het IP-adres van de router nodig alsmede de gebruikersnaam en wachtwoord, en die verschillen van model tot model.

Voor de meeste gebruikers zullen dit de standaard gebruikersnaam en wachtwoord zijn.

OPMERKING: Indien je zelf de gebruikersnaam en wachtwoord van de router veranderd hebt, is de kans dat de DNS-instellingen door de malware zijn aangepast minimaal. De DNSChanger variant kan alleen de instellingen aanpassen wanneer de standaard gebruikersnaam en wachtwoord gebruikt worden.

Om verbinding te maken met de web interface van je router heb je juiste gegegevens nodig. Deze gegevens hebt je in de meeste gevallen gekregen van je ISP, of je vindt deze in de handleiding van de router op op een sticker op de route. Kun je de gegevens niet vinden, is de kans groot dat je in de Default Password List het juiste wachtwoord vindt, en kun je ipconfig /all opnieuw gebruiken om het IP-adres van de router te vinden (de default gateway). Deze gegevens voer je dan in in je browser.

Wanneer je default gateway bijv. 192.168.0.1, type je dus http://192.168.0.1 in de adresbalk van je webbrowser waarna je om een gebruikersnaam en wachtwoord wordt gevraagd, in de meest voorkomende gevallen.

Eenmaal in de instellingen van je Router, moet je de DNS-instellingen opzoeken (meestal onder Netwerk - WAN, maar kan ook anders zijn). Indien je router is ingesteld om gegevens te ontvangen via DHCP, zit je in de meeste gevallen wel goed, omdat de router in dat geval de DNS IP-adressen direct van je ISP ontvangt.

Is de router ingesteld om gebruik te maken van DNS-server adressen uit de bovenstaande lijst, zul je deze handmatig moeten herstellen of de router in te stellen voor gebruik van DHCP / automatisch instellingen ontvangen) of bijv. de Google DNS te gebruiken (8.8.8.8 en 8.8.4.4).

Verwijderen van de Malware infectie

OPMERKING: Dit artikel gaat over de opties om de infecties op te schonen van de malware die verantwoordelijk is voor het aanpassen van de DNS server instellingen. AfterDawn is op geen enkele wijze verantwoordelijk mochten de onderstaande handelingen niet het gewenste resultaat opleveren. Het is daarom belangrijk dat je een back-up maakt van je persoonlijke bestanden en al het andere dat belangrijk is voor je, voor het geval het helemaal mis gaat en je het besturingssysteem opnieuw zou moeten installeren. En misschien is het een optie, als je het zelf best wel ingewikkeld vindt, om een vriend of collega die daar wat handiger in is, te vragen om je te helpen.

Opties voor Windows

Omdat de DNSChanger malware verband houdt met de TDL4 (TDSS, Alureon) rootkit, dat ook de opstartopties kan beïnvloeden, kan de TDSSKiller van Kaspersky je van dienst zijn met het verwijderen van de infectie. Met TDSSKiller kun je hardnekkige rootkit infecties detecteren en opschonen, alsmede een bootkit herstellen. En mocht het niet direct het probleem kunnen oplossen, het kan in ieder geval wat vervelende zaken voor je oplossen, zoals de onmogelijkheid om beveilingssoftware te gebruiken of Windows- and antivirus updates te downloaden.

Download TDSSKiller van:

http://support.kaspersky.com/faq/?qid=208283363

Het uitvoeren van de TDSSKiller is eenvoudig. Start de tool en klik op Scan en laat het z'n ding doen. In Windows Vista / 7 is het misschien noodzakelijk dat je rechtsklikt op de TDSSKiller executable en deze uitvoert als administrator.

Het programma vindt en verwijdert vervelende rootkits en bootkits in je systeem, maar je zou daarna het beste een andere algemenere anti-malware utilitie moeten gebruiken om er helemaal zeker van te zijn dat je systeem helemaal schoon is.

Tools die je naast TDSSKiller zou kunnen gebruiken zijn...Verder is het natuurlijk van groot belang dat je een volwaardig antvirus programma op je PC geïnstalleerd heb, zoals bijv. Avast Anti-Virus of AVG om de achtergebleven resten van de malware infectie te verwijderen en om toekomstige besmettingen tegen te gaan.

DNSChanger verwijdering op Mac OS X

SecureMac biedt een gratis DNSChanger Removal Tool voor gebruikers van Mac OS X. Dezee tool verwijdert de OSX.RSPlug.A Trojan Horse en herstelt de DNS records (na een herstart).

Download de DNSChanger Removal Tool voor Mac OS X van:

http://macscan.securemac.com/dnschanger-trojan-removal-tool-for-mac-os-x/

Veilig herstellen van je DNS-instellingen

Ben je er van overtuigd dat je systeem helemaal vrij is van de malware dat de instellingen van de DNS aanpast, kun je nu handmatig deze instellingen herstellen.

Aanpassen DNS in Windows XP

Aanpassen DNS in Windows Vista

DNS aanpassen in Windows 7

Tot slot

We hopen dat deze informatie nuttig zal zijn voor sommige gebruikers en dat zij maandag 9 juli nog gewoon kunnen blijven internetten.